Merge remote-tracking branch 'origin/master'

Showing

.github/ISSUE_TEMPLATE.md

0 → 100644

63.2 KB

305.7 KB

305.7 KB

17.0 KB

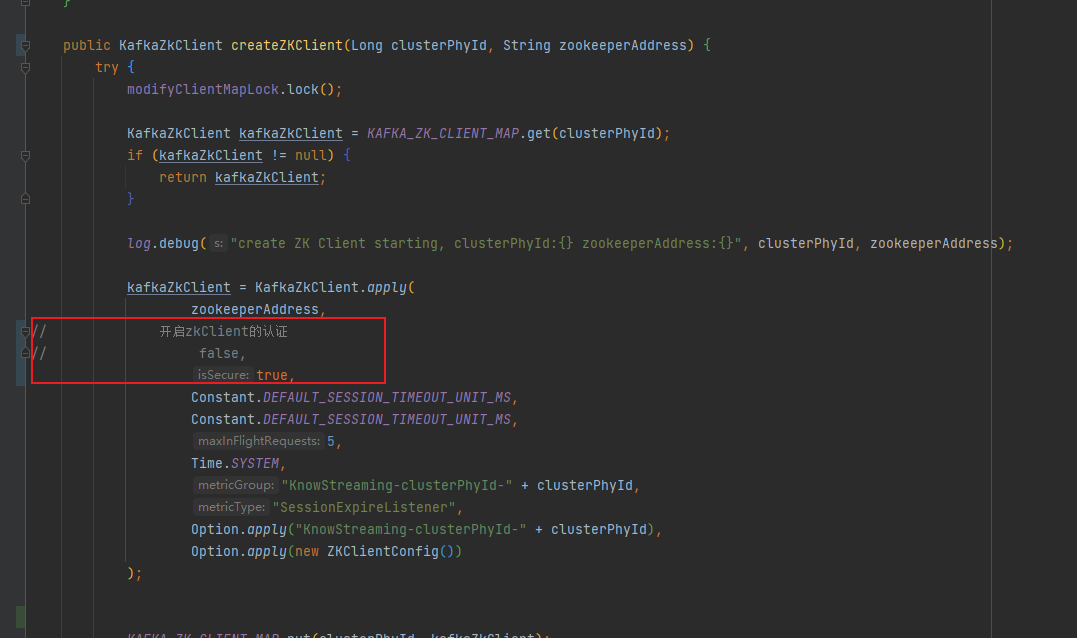

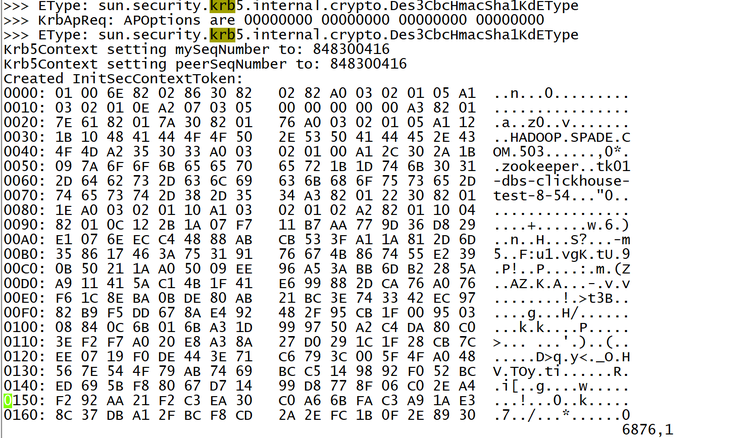

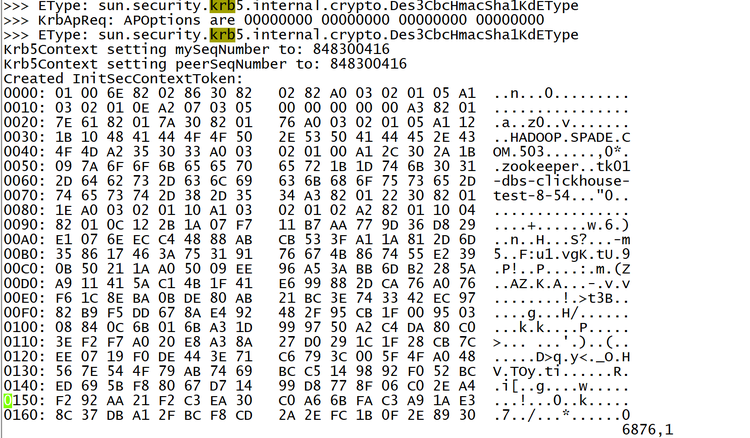

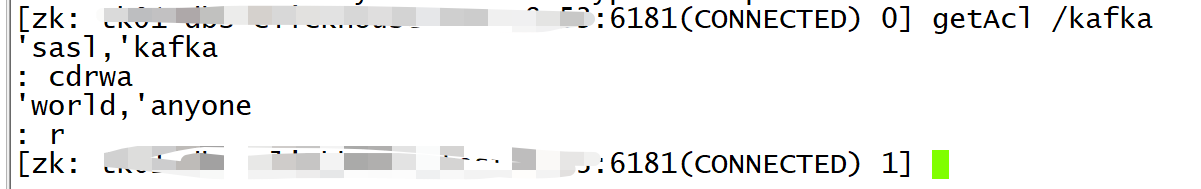

docs/dev_guide/支持Kerberos认证的ZK.md

0 → 100644

63.2 KB

305.7 KB

305.7 KB

17.0 KB